Tendencias tecnológicas que están revolucionando la seguridad ante desastres naturales

los sistemas de alerta sísmica se han convertido en herramientas tecnológicas esenciales para la protección de vidas y bienes.

los sistemas de alerta sísmica se han convertido en herramientas tecnológicas esenciales para la protección de vidas y bienes.

Hackers están explotando una vulnerabilidad de Triofox para instalar herramientas de acceso remoto mediante una función antivirus

Ecuador is one of those rare countries where every corner feels like a new world waiting to be explored.

los sistemas de alerta sísmica se han convertido en herramientas tecnológicas esenciales para la protección de vidas y bienes.

Hackers están explotando una vulnerabilidad de Triofox para instalar herramientas de acceso remoto mediante una función antivirus

Ecuador is one of those rare countries where every corner feels like a new world waiting to be explored.

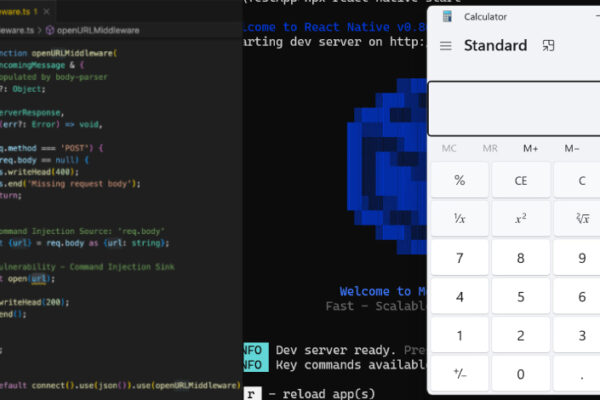

Una vulnerabilidad crítica en la CLI de React Native expuso a millones de desarrolladores a ataques remotos

Investigadores de ciberseguridad informan sobre un gran aumento de los ataques automatizados de botnets dirigidos a servidores PHP y dispositivos IoT

GlassWorm es un gusano informático con capacidad de autopropagación, que está infectando extensiones de VS Code en ataques generalizados a la SupplyChain

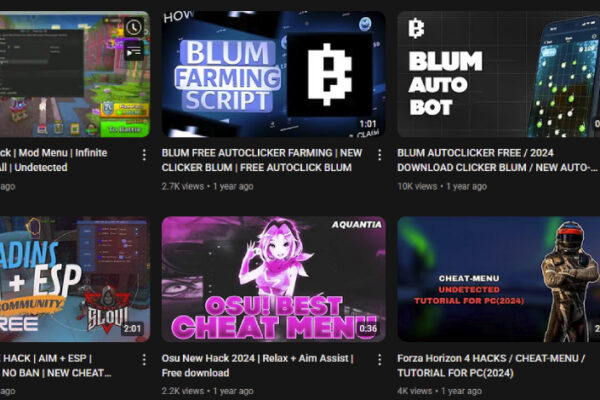

Se han detectado alrededor de 3000 videos en YouTube que funcionan como trampas de malware en una operación masiva denominad Red Fantasma

Una vulnerabilidad crítica de Microsoft WSUS está bajo explotación activa, aún cuando ya fue corregida

CISA agregó cinco vulnerabilidades a su Catálogo KEV, destacando objetivos como Oracle y Microsoft

Los hackers están abusando de contratos inteligentes de blockchain para propagar malware a través de sitios de WordPress infectados

Microsoft revocó más de 200 certificados fraudulentos utilizados en la campaña del ransomware Rhysidaa

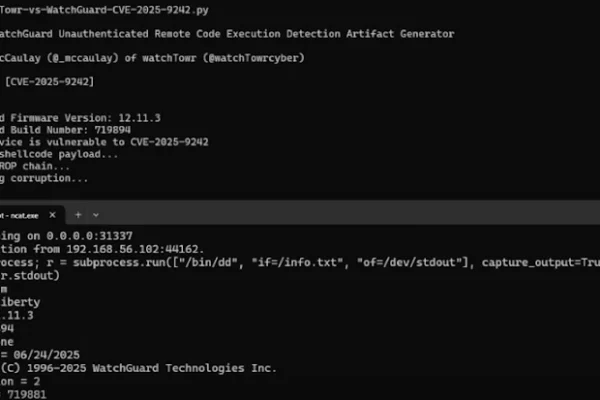

Investigadores de ciberseguridad detectaron una vulnerabilidad en la VPN de WatchGuard que podría permitir a los hackers tomar el control de los dispositivos