El malware JanelaRAT está atacando bancos latinoamericanos con 14,739 ataques solo en Brasil durante 2025

El malware JanelaRAT está atacando a los bancos de América Latina contabilizando 14,739 ataques en Brasil durante 2025

El malware JanelaRAT está atacando a los bancos de América Latina contabilizando 14,739 ataques en Brasil durante 2025

Una vulnerabilidad ZeroDay en Adobe Reader está siendo explotada mediante archivos PDF maliciosos desde diciembre de 2025

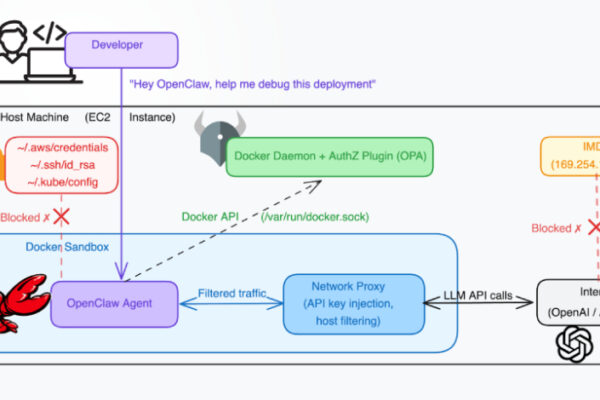

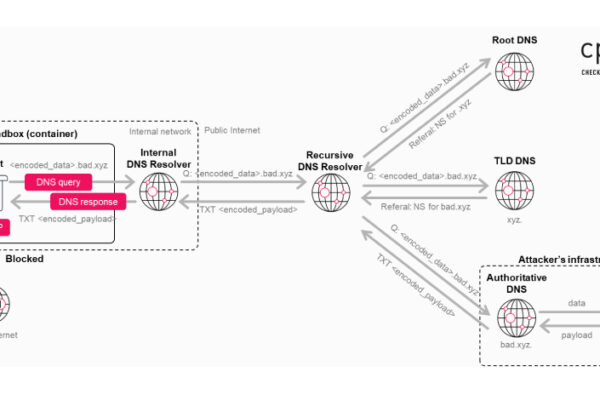

Una vulnerabilidad crítica de Docker permite a los atacantes eludir la autorización y obtener acceso al host

Cisco corrigió vulnerabilidades críticas en sus sistemas IMC y SSM que permiten a los hackers realizar ataques remotos sin autenticación

Hackers están explotando la vulnerabilidad CVE-2025-55182 de Nextjs para atacar 766 hosts y robar credenciales

Hackers están explotando una vulnerabilidad de TrueConf mediante ataques cibernéticos contra redes gubernamentales del sudeste asiático

Ha comenzado el despliegue de la verificación para desarrolladores de Android antes de la entrada en vigor de la normativa en septiembre

OpenAI corrigió una vulnerabilidad de exfiltración de datos de ChatGPT y una vulnerabilidad de GitHub Codex

Citrix lanzó actualizaciones para corregir una vulnerabilidad crítica de NetScaler, que permite fugas de datos sin autenticación

Hackers están explotando la vulnerabilidad CVE-2025-32975 con calificación CVSS 10.0 para secuestrar sistemas Quest KACE SMA sin parches

El FBI lanzó una advertencia a hackers rusos que están apuntando a Signal y WhatsApp en ataques masivos de phishing

Una vulnerabilidad crítica de Magento PolyShell permite cargas no autenticadas, ejecución remota de código y robo de cuentas