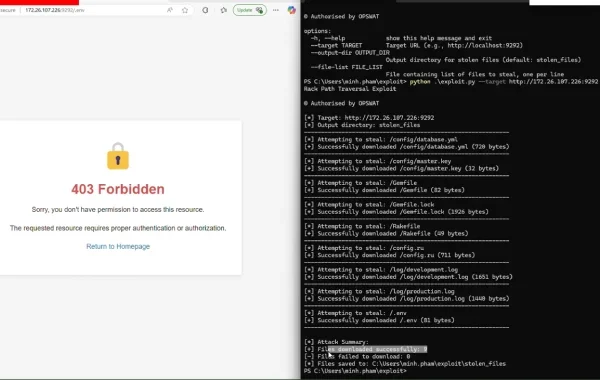

Grupos APT vinculados a China están explotando CVE-2025-31324 para vulnerar 581 sistemas críticos en todo el mundo

Los grupos APT vinculados a China están explotando la vulnerabilidad CVE-2025-31324 para vulnerar 581 sistemas críticos relacionados con SAP en todo el mundo