Progress publicó parches para una vulnerabilidad crítica de automatización en MOVEit que permite omitir la autenticación

Progress Software corrigió una vulnerabilidad crítica de automatización en MOVEit que permite omitir la autenticación

Progress Software corrigió una vulnerabilidad crítica de automatización en MOVEit que permite omitir la autenticación

CISA agregó a su catálogo de vulnerabilidades KEV una vulnerabilidad crítica que permite acceso root en Linux

cPanel lanzó actualizaciones de seguridad para corregir una vulnerabilidad crítica en el proceso de autenticación

Una campaña de ataque a la cadena de suministro ha ocasionado robo de credenciales mediante paquetes npm relacionados con SAP

Checkmarx confirmó que sus datos del repositorio de GitHub fueron compartidos en la Deep Web luego del ataque cibernético del 23 de marzo

Un dispositivo Cisco Firepower federal fue comprometido con la backdoor FIRESTARTER, aún contando con parches de seguridad

CISA agregó 8 vulnerabilidades explotadas activamente a su catálogo KEV, estableciendo plazos federales para abril-mayo de 2026

Imágenes de Docker en KICS y extensiones VS Code maliciosas atacan la cadena de suministro de Checkmarx

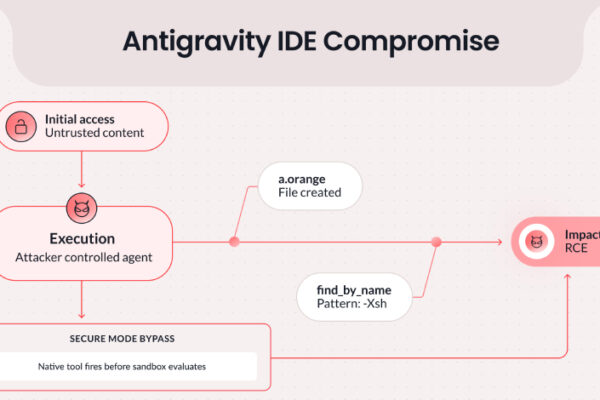

Google corrigió una vulnerabilidad crítica en el IDE de Antigravity que permitía la ejecución de código mediante inyección de mensajes

Una vulnerabilidad crítica con calificación CVSS de 9.8 en SGLang habilita RCE a través de archivos de modelo GGUF maliciosos

Detienen a Nazaret «N» acusada de fraude millonario en Polanco, CDMX, se han acumulado 120 denuncias contra MetaXchange

Investigadores de ciberseguridad detectaron que 108 extensiones maliciosas de Chrome están robando datos de Google y Telegram