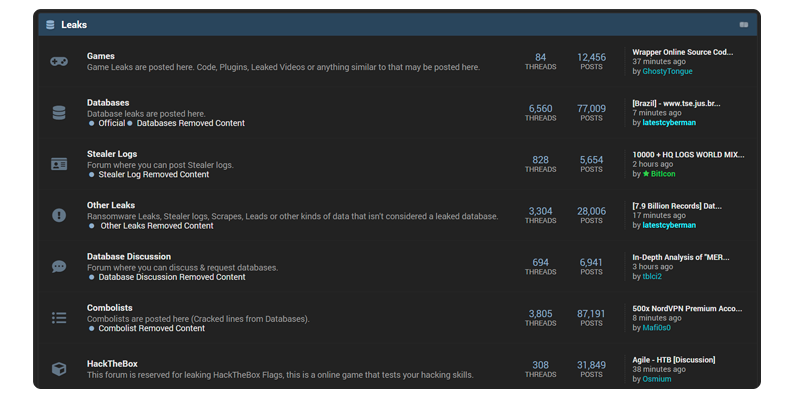

El fundador de BreachForums fue condenado a 20 años de libertad condicional

El fundador de BreachForums fue condenado a 20 años de libertad condicional

El fundador de BreachForums fue condenado a 20 años de libertad condicional

Paquetes maliciosos de NPM filtraron cientos de claves SSH de desarrolladores por medio de GitHub

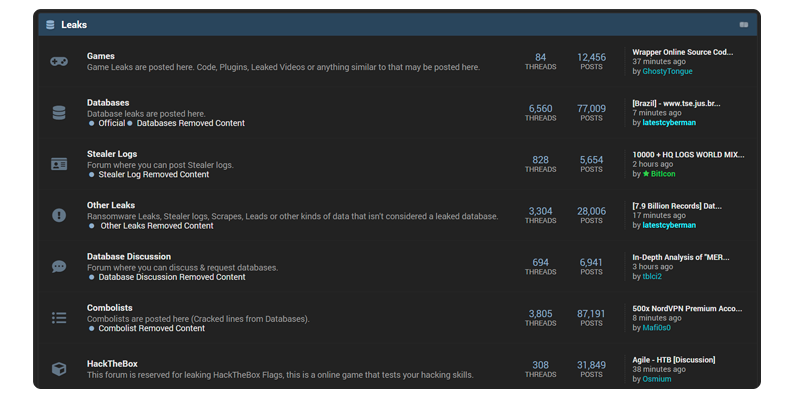

El malware Activator para macOS se esconde en aplicaciones crackeadas y apunta a billeteras criptográficas

Una vulnerabilidad de Apache ActiveMQ está siendo explotada en nuevos ataques de Godzilla Web Shell

NSSTEALER utiliza bots de Discord para filtrar información personal de navegadores web

El ataque cibernético MavenGate podría permitir a los hackers secuestrar el acceso a proyectos Java y Android por medio de bibliotecas abandonadas

Expertos en ciberseguridad advierten sobre backdoor de macOS oculta en versiones hackeadas de software popular

Hackers vulneraron los emails de algunos ejecutivos de Microsoft en un sofisticado ataque APT vinculado a Rusia

El malware Inferno se hizo pasar por Coinbase y robó 87 millones de dólares de 137 mil víctimas

Se han detectado más de 178 mil dispositivos firewall de SonicWall que son vulnerables a ataques de hackers

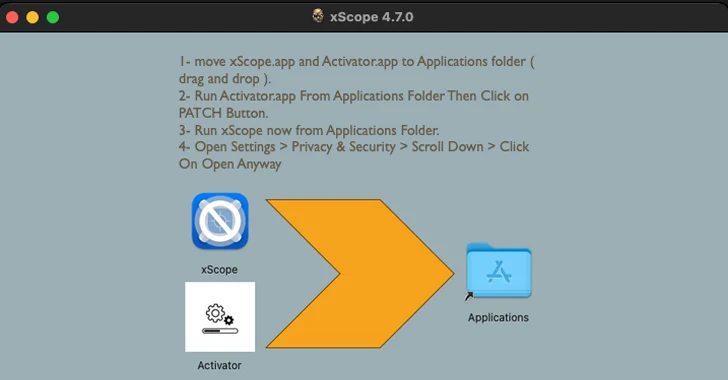

El nuevo kit de herramientas de hacking FBot basado en Python apunta a las plataformas en la nube y SaaS

CISA advierte sobre explotación activa de vulnerabilidad en Microsoft SharePoint