Las 6 preguntas que te tienes que hacer sobre el diseño web 3.0

Conoce todo lo que debes saber sobre el diseño web 3.0

Conoce todo lo que debes saber sobre el diseño web 3.0

Es recomendable Hey Banco? conoce un poco del proceso de registro y las comisiones que maneja esta aplicación bancaria

Un grupo de hackers utiliza versiones no autorizadas de los software KeePass y SolarWinds para distribuir el troyano RomCom

Expertos advierten sobre SandStrike, un spyware para dispositivos Android que se propaga por medio de una aplicación VPN maliciosa

Investigadores reportan múltiples vulnerabilidades en el software de monitoreo de infraestructura TI Checkmk

Investigadores de seguridad cibernética detallan la vulnerabilidad RCE CosMiss que afecta a Azure Cosmos DB

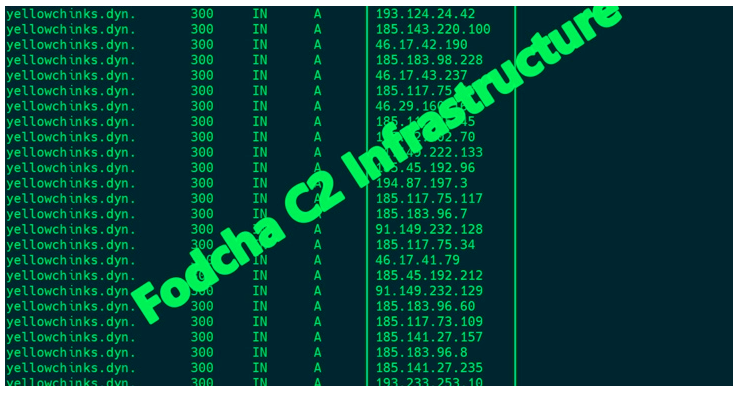

La botnet DDoS Fodcha resurge con nuevas capacidades según investigadores de seguridad cibernética

Twilio revela otro ataque cibernético por parte de los mismos hackers detrás del ataque de agosto

Una vulnerabilidad en Apple iOS y macOS pudo permitir que las aplicaciones espiaran las conversaciones con Siri

Hackers están explotando activamente las vulnerabilidades de los controladores Cisco AnyConnect y GIGABYTE

Investigadores de seguridad cibernética detallan las vulnerabilidad del registro de eventos de Windows LogCrusher y OverLog

Detectan vulnerabilidad de 22 años en la biblioteca de base de datos SQLite