Múltiples campañas aprovechan vulnerabilidad de VMware para implementar criptomineros y ransomware

Múltiples campañas aprovechan la vulnerabilidad de VMware para implementar mineros de criptomonedas y ransomware

Múltiples campañas aprovechan la vulnerabilidad de VMware para implementar mineros de criptomonedas y ransomware

Conoce qué son las pruebas estáticas de software y para qué las utiliza un tester

Conoce la importancia de contratar mantenimiento para una página web

Los hackers están explotando la vulnerabilidad crítica Text4Shell de Apache Commons

Microsoft confirma que una configuración incorrecta de servidor condujo a la fuga de datos de más de 65 mil empresas

Investigadores de seguridad cibernética detectan vulnerabilidad crítica en la máquina virtual Move que alimenta la red blockchain de Aptos

Conoce algunas de las mejores características del smartphone Honor 70

Los hackers del ransomware Black Basta se infiltran en las redes por medio de Quakbot para implementar Brute Ratel 4

Investigadores aseguran que Microsoft Office 365 utiliza cifrado de correo electrónico roto para proteger los mensajes

Conoce algunos tipos de fraudes electrónicos como el phishing

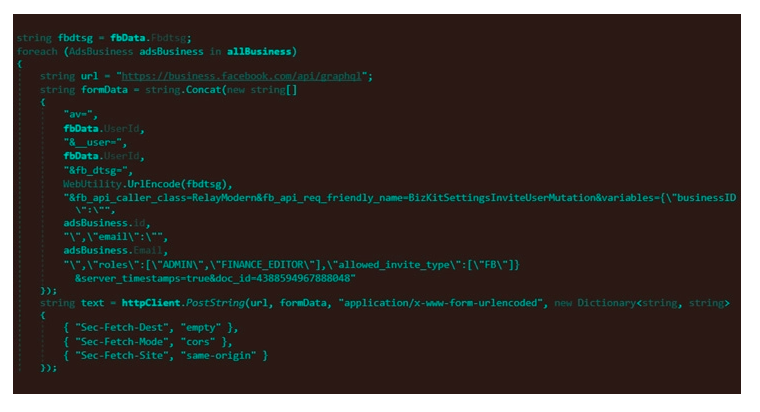

Nueva versión PHP del malware Ducktail está secuestrando cuentas comerciales de Facebook

Intel confirmó la fuga del código fuente del BIOS de Alter Lake