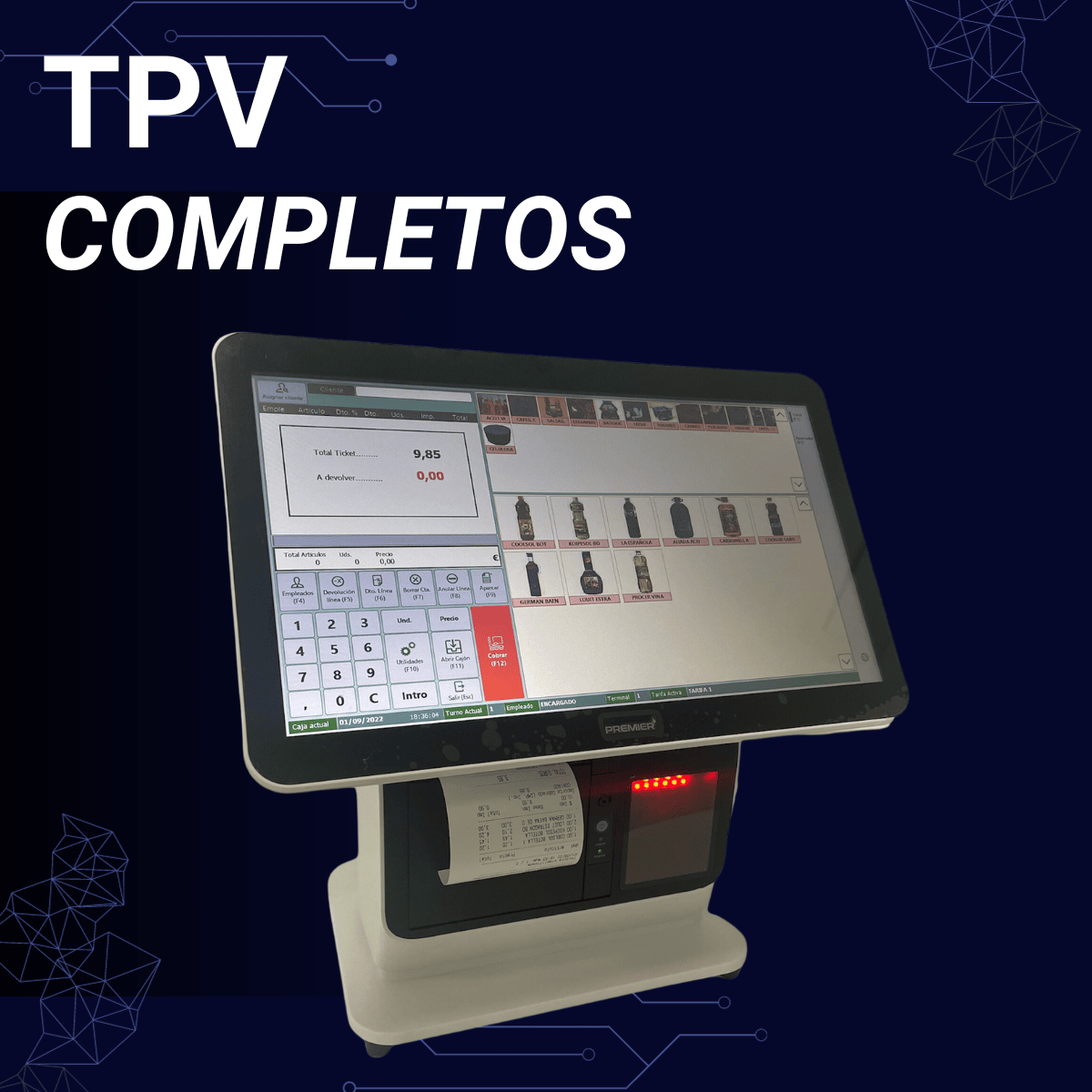

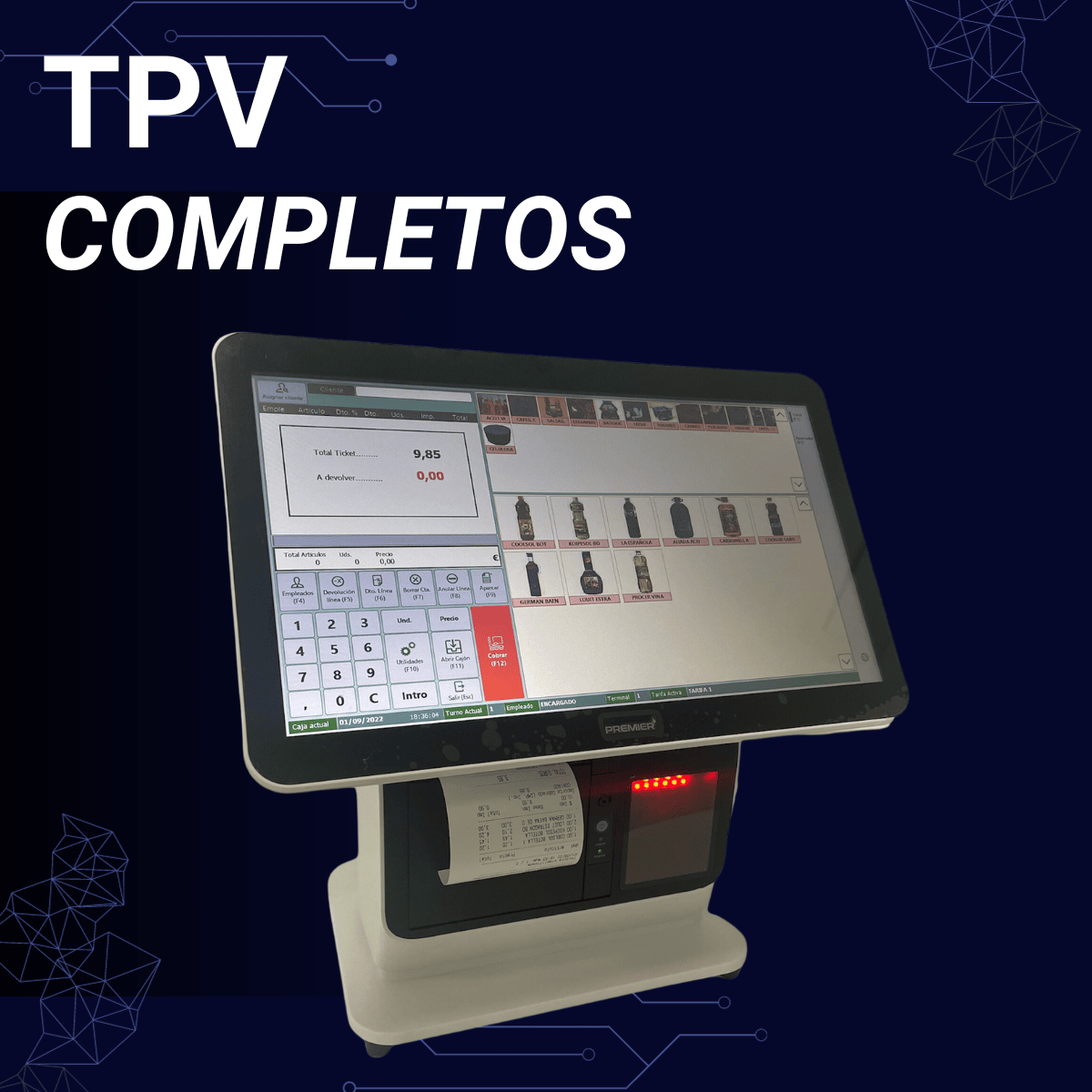

Conoce las ventajas de adquirir un TPV para tu negocio

Conoce las ventajas de utilizar TPV en tu empresa o comercio

Conoce las ventajas de utilizar TPV en tu empresa o comercio

Los ataques de criptojacking de EleKtra-Leak están explotando las credenciales de AWS IAM expuestas en GitHub

ServiceNow asegura que las configuraciones incorrectas de la herramienta ponen en riesgo la información de las empresas

Google amplía su programa Bug Bounty para abordar las amenazas de inteligencia artificial

Vulnerabilidad BIGIP de F5 permite a los hackers realizar ejecución remota de código

Investigadores de ciberseguridad descubren escuchas telefónicas del servicio de mensajería instantánea basado en XMPP

El exploit iLeakage para Safari afecta a los iPhone y Mac de Apple con CPU de las series A y M

Hackers de estado-nación están explotando una vulnerabilidad ZeroDay en el software de email web Roundcube

1Password detectó actividad sospechosa en su instancia de Okta luego del incidente sufrido en su sistema de soporte

La backdoor implantada en dispositivos Cisco hackeados fue modificada para evadir la detección

Un ex empleado de la NSA se declara culpable por filtrar datos confidenciales a Rusia

Elon musk hace una oferta interesante a Wikipedia