Speeding Up Your Wins: How Modern Payment Methods Are Changing Online Casinos

In the digital age, speed and security in online transactions have become essential, especially when it comes to casino payments.

In the digital age, speed and security in online transactions have become essential, especially when it comes to casino payments.

Paquetes maliciosos de PyPI, npm y Ruby se han encontrado en ataques continuos a la supplychain de código abierto

Vulnerabilidad crítica de omisión de autenticación de Cisco ISE afecta a las implementaciones en la nube en AWS, Azure y OCI

Extensiones populares de Google Chrome filtran claves API, datos de usuario por medio de HTTP y credenciales codificadas

Sitios falsos de DocuSign y Gitcode están propagando NetSupport RAT por medio de un ataque de PowerShell de varias etapas

Hackers se dirigen a usuarios de IA con instaladores cargados de malware que se hacen pasar por herramientas populares

Descubre por qué el colágeno marino en cápsulas es el favorito para piel, articulaciones y más. Te contamos sus beneficios, cómo tomarlo y qué lo hace especial.

La vulnerabilidad del selector de archivos de Microsoft OneDrive otorga a las aplicaciones acceso completo a la nube, aun cuando se carga un solo archivo

Se encontraron más de 70 paquetes maliciosos npm y VS Code robando datos y criptomonedas

CISA advierte sobre ataques SaaS más amplios que explotan secretos de aplicaciones y errores de configuración en la nube

El gobierno de EE. UU. desmanteló la red de malware DanaBot y acusa a 16 personas en una operación global de ciberdelincuencia de 50 millones de dólares

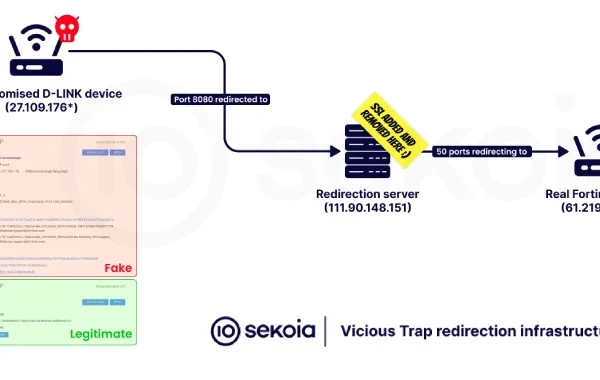

ViciousTrap utiliza una vulnerabilidad de Cisco para crear un honeypot global a partir de 5300 dispositivos comprometidos