Enigma, Vector y TgToxic llegan como nuevas amenazas para usuarios de criptomonedas

Enigma, Vector y TgToxic llegan como nuevas amenazas para los usuarios de criptomonedas

Enigma, Vector y TgToxic llegan como nuevas amenazas para los usuarios de criptomonedas

Nueva variante del ransomware ESXiArgs surge después de que CISA publicara una herramienta de descifrado

Investigadores de seguridad cibernética detectaron código malicioso ofuscado en paquetes PyPI

OpenSSL corrige múltiples vulnerabilidades con nueva actualización

Reddit sufrió un ataque cibernético que expuso documentos internos y código fuente

Convertirse en millonario requiere tiempo, esfuerzo y dedicación, pero podrías lograrlo

Conoce algunas plataformas para trabajar desde casa

La batalla entre Sony vs Microsoft , es una gran batalla los 2 van casi parejos pero quien llevara la delantera?

El teletrabajo ha causado un impacto mundial a la mayoría , por no decir todas las empresas del mundo y ha cambiado la vida de muchas personas desde la pandemia.

Comienzos duros de Sony sobre cómo pasó de reparar radios a ser una de las empresas mas reconocidas en todo el mundo

Conoce algunos de los lenguajes de programacion mas poderosos

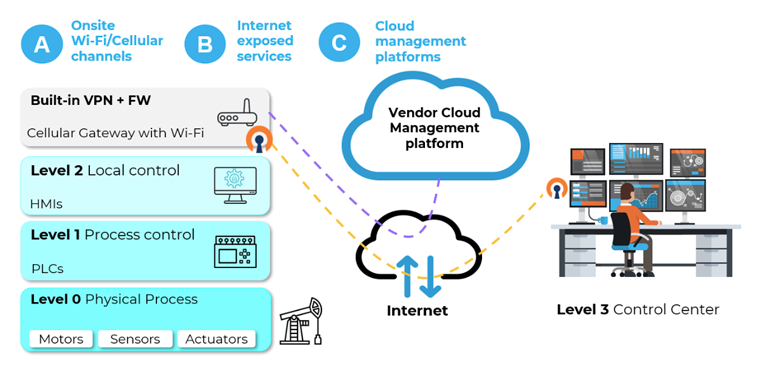

Vulnerabilidades encontradas en dispositivos IIoT ponen en riesgo la infraestructura crítica