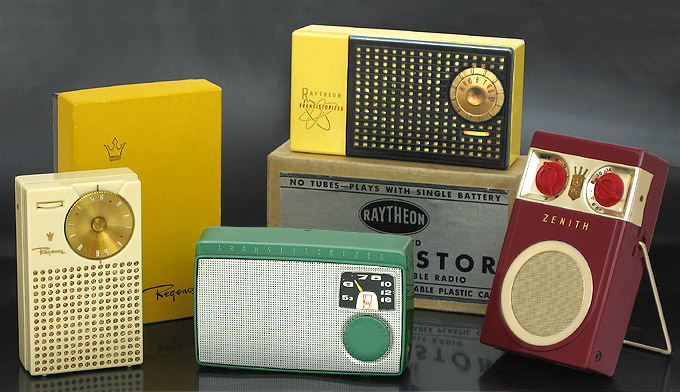

Diferencias entre am y fm en una señal de radio

Descubre la diferencia entre am y fm en una señal de radio

Descubre la diferencia entre am y fm en una señal de radio

Las pymes pagan en promedio 20 mil pesos por cada ataque de ransomware

La vulnerabilidad PCspooF afecta la tecnología de red usada por naves espaciales y aeronaves

Investigadores de seguridad cibernética descubren cientos de instancias de Amazon RDS que filtran datos personales de los usuarios

Investigadores de seguridad cibernética descubren vulnerabilidades críticas de acceso y SQLi en el servicio de análisis de Zendesk

Conoce las ventajas del uso de robots camareros en restaurantes

Investigadores detectan vulnerabilidad crítica RCE en el catálogo de software Backstage y la plataforma de desarrolladores de Spotify

Más de 15,000 sitios web de WordPress fueron comprometidos en una campaña SEO maliciosa

Conoce las seis mejores ofertas de Black Friday

Hacker de sombrero blanco gana 70,000 USD por encontrar una forma de omitir la pantalla de bloqueo en los smartphone Google Pixel

Conoce algunos consejos para realizar tus compras este Black Friday!

Este miércoles el Bitcoin sufrió una caída que lo llevó hasta el mínimo de $15,682 dólares, lo que también causó una dura caída de las principales criptomonedas