Demandan a Elon Musk, Tesla y SpaceX por supuesta estafa piramidal con Dogecoin

Elon Musk es demandado por 258,000 millones de dólares por supuesta estafa piramidal con Dogecoin

Elon Musk es demandado por 258,000 millones de dólares por supuesta estafa piramidal con Dogecoin

Investigadores de seguridad cibernética detectan que el ransomware BlackCat se está dirigiendo a servidores Microsoft Exchange sin parches

Por qué es importante la verificación de identidad en el ecommerce

El nuevo rootkit para Linux Syslogk permite que los atacantes tengan control remoto mediante «paquetes mágicos»

La nueva vulnerabilidad de email Zimbra permitiría a los hackers robar credenciales de inicio de sesión

Investigadores del MIT descubren una nueva vulnerabilidad en la CPU M1 de Apple que no se puede corregir

El Bitcoin y las principales criptomonedas siguen la tendencia bajista ocasionando pánico entre los inversionistas

El ransomware HelloXD está instalando una backdoor en sistemas Windows y Linux

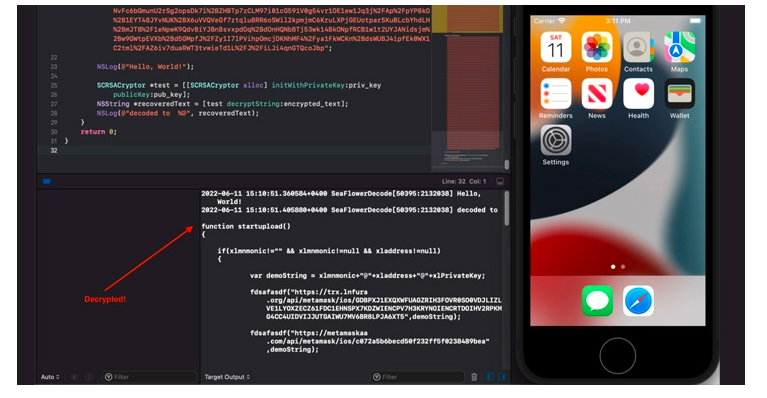

Hackers chinos están distribuyendo billeteras Web3 con backdoor para usuarios de iOS y Android

Kaspersky detecta más de 200,000 ataques de phishing dirigidos a criptomonedas

Investigadores de seguridad cibernética detallan cómo los hackers se dirigen a usuarios de criptomonedas

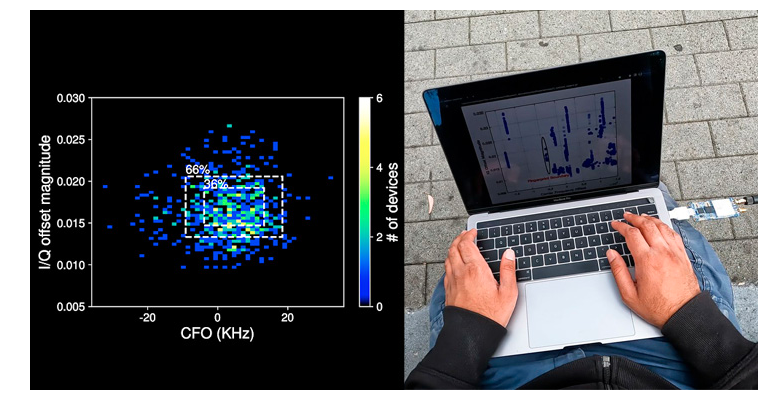

Investigadores de seguridad cibernética descubren que se puede obtener señales Bluetooth mediante huellas dactilares y usarse para localizar smartphones