Hackers chinos implantaron la variante PlugX en servidores MS Exchange comprometidos

Hackers chinos implantaron la variante PlugX en servidores Microsoft Exchange comprometidos

Hackers chinos implantaron la variante PlugX en servidores Microsoft Exchange comprometidos

Uso de software BIM en conjunto con Allplan para el diseño y modelado de puentes

Conoce en qué tiempo debes pagar un préstamo personal

El malware para MacOS XCSSET se actualiza y ahora también apunta a Google Chrome y Telegram

Conoce por qué es importante identificar las vulnerabilidades de API de forma proactiva

Kaseya informó que obtuvo un descifrador universal para protegerse del ransomware REvil

Oracle lanza parche de seguridad para corregir vulnerabilidades críticas explotables de forma remota

Investigadores de Seguridad Cibernética detectaron el malware MosaicLoader que se esconde entre las exclusiones de Windows Defender

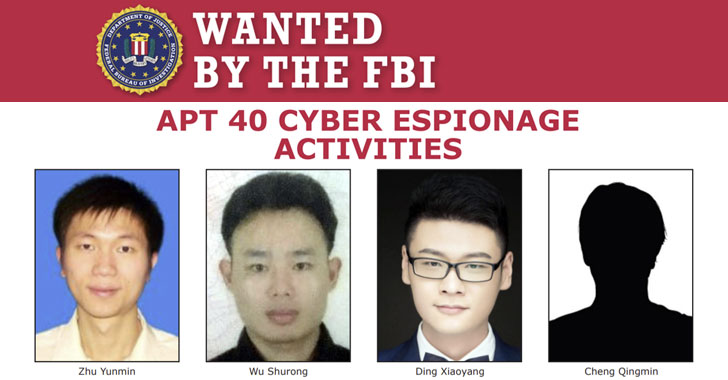

Estados Unidos y sus aliados acusaron a China por ataque cibernético masivo a Microsoft Exchange

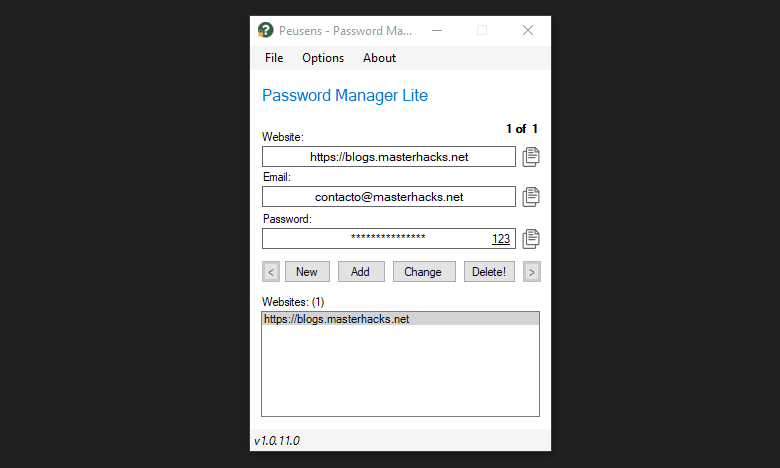

Conoce Peusens Password Manager Lite, un administrador de contraseñas sencillo y fácil de usar

Microsoft obtiene orden judicial para eliminar dominios homoglyph maliciosos utilizados por hackers para defraudar

Investigadores de seguridad cibernética alertan por hackers de cryptojacking para Linux que operan desde Rumania