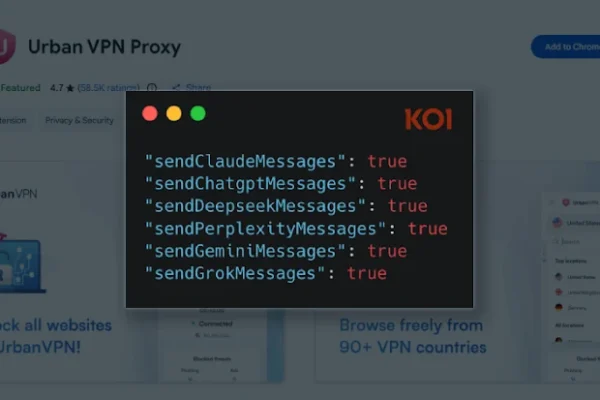

Extensión destacada de Chrome ha sido detectada interceptando los chats de IA de millones de usuarios

Una extensión popular de Chrome fue detectada interceptando los chats de IA de millones de usuarios

Una extensión popular de Chrome fue detectada interceptando los chats de IA de millones de usuarios

El malware MaaS para Android Albiriox está atacando a más de 400 aplicaciones para cometer fraudes en dispositivos Android

Google corrigió 107 vulnerabilidades del sistema operativo Android

Se ha detectado que JSONFormatter y CodeBeautify han estado filtrando miles de passwords y claves API desde hace años

El malware ShadowPad está explotando una vulnerabilidad de WSUS para obtener acceso completo al sistema

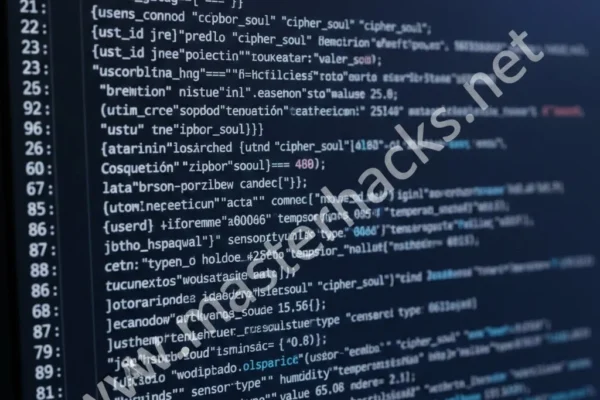

Vulnerabilidades críticas de Fluent Bit exponen la nube a ataques RCE y a intrusiones sigilosas en la infraestructura

Matrix Push C2 utiliza notificaciones del navegador para ataques de Phishing multiplataforma sin archivos

Hackers están explotando una vulnerabilidad de Triofox para instalar herramientas de acceso remoto mediante una función antivirus

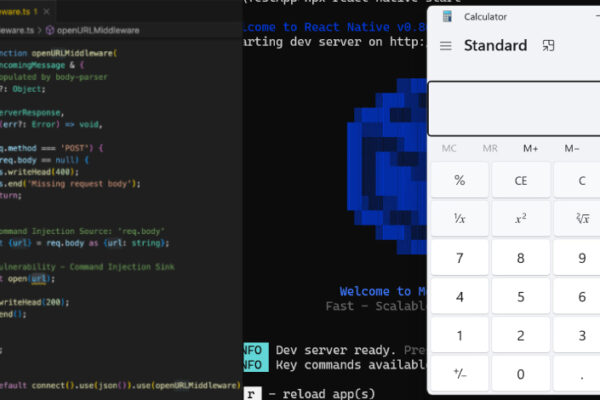

Una vulnerabilidad crítica en la CLI de React Native expuso a millones de desarrolladores a ataques remotos

Investigadores de ciberseguridad informan sobre un gran aumento de los ataques automatizados de botnets dirigidos a servidores PHP y dispositivos IoT

GlassWorm es un gusano informático con capacidad de autopropagación, que está infectando extensiones de VS Code en ataques generalizados a la SupplyChain

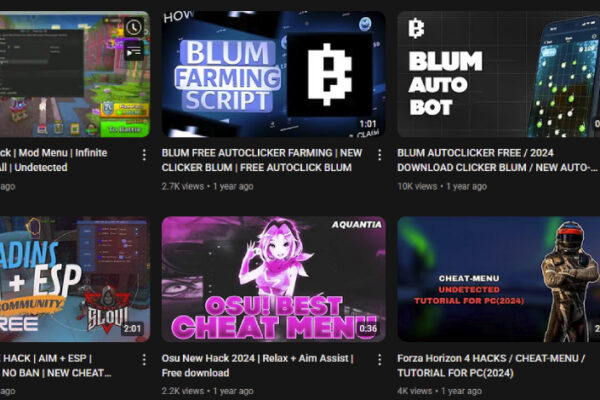

Se han detectado alrededor de 3000 videos en YouTube que funcionan como trampas de malware en una operación masiva denominad Red Fantasma