El plugin LiteSpeed para cPanel está siendo atacado mediante una vulnerabilidad para ejecutar scripts como root

El plugin LiteSpeed para cPanel está siendo atacado mediante la vulnerabilidad CVE-2026-48172 para ejecutar scripts como root

El plugin LiteSpeed para cPanel está siendo atacado mediante la vulnerabilidad CVE-2026-48172 para ejecutar scripts como root

Microsoft advierte sobre dos vulnerabilidades críticas de Defender que están siendo explotadas activamente

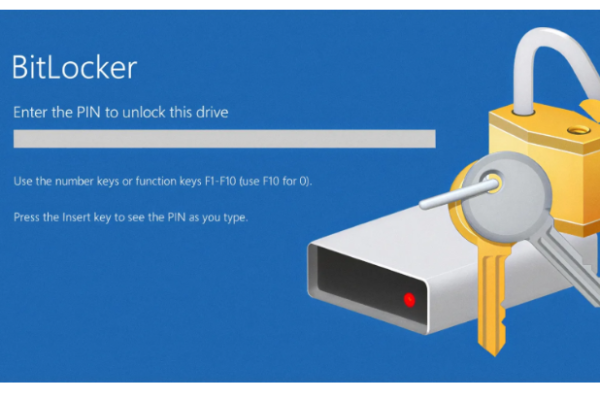

Microsoft publicó mitigaciones para la vulnerabilidad YellowKey BitLocker Bypass

Investigadores de ciberseguridad informaron que una vulnerabilidad de omisión de autenticación en el controlador Cisco Catalyst SDWAN, está siendo explotada para obtener acceso de administrador

El sistema de IA MDASH de Microsoft incluía 16 vulnerabilidades de Windows que se corrigieron en el Patch Tuesday

Vulnerabilidad crítica de cPanel está siendo explotada activamente para implementar la backdoor Filemanager

Un repositorio fake de OpenAI denominado Privacy Filter, alcanzó el puesto número 1 en Hugging Face con más de 244,000 descargas

Una vulnerabilidad fuera de límites en Ollama permite una fuga de memoria de procesos remotos

Hackers están explotando la vulnerabilidad PANOS mediante un exploit RCE que permite el acceso root y espionaje

Progress Software corrigió una vulnerabilidad crítica de automatización en MOVEit que permite omitir la autenticación

CISA agregó a su catálogo de vulnerabilidades KEV una vulnerabilidad crítica que permite acceso root en Linux

cPanel lanzó actualizaciones de seguridad para corregir una vulnerabilidad crítica en el proceso de autenticación