Detectan vulnerabilidades de seguridad en Jenkins que podrían permitir ataques de ejecución de código

Detectan vulnerabilidades de seguridad críticas en Jenkins que podrían permitir ataques de ejecución de código

Detectan vulnerabilidades de seguridad críticas en Jenkins que podrían permitir ataques de ejecución de código

La robótica es un campo de la ingeniería y la tecnología que se ocupa del diseño, la fabricación y la aplicación de robots

Detectan nuevas vulnerabilidades en la biblioteca TPM 2.0 que amenaza a miles de millones de dispositivos IoT

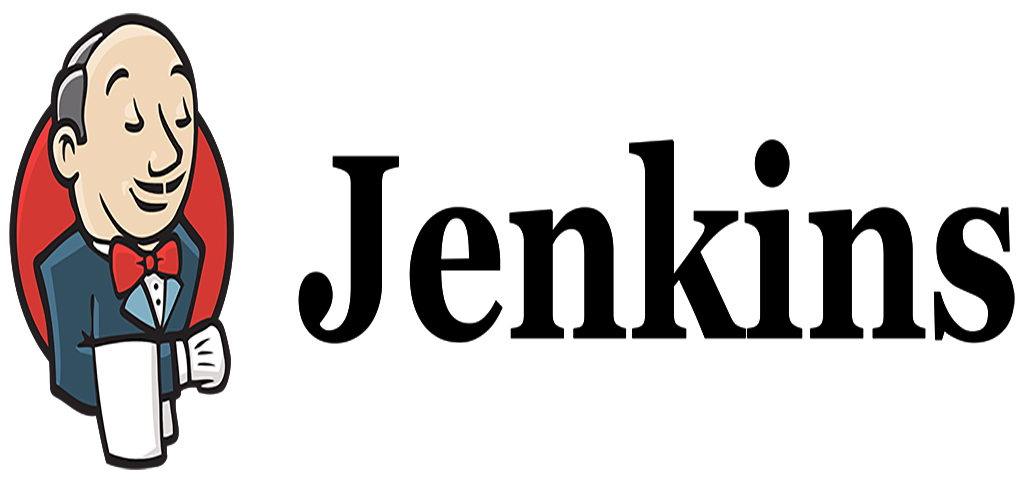

Investigadores de seguridad cibernética realizan informe sobre el malware RIG Exploit Kit

Investigadores de seguridad cibernética alertan sobre ataques cibernéticos a productos de Zoho ManageEngine

Apple advierte sobre tres vulnerabilidades que afectan a dspositivos iPhone, iPad y Mac

Nuevo ataque de minería de criptomonedas explota las vulnerabilidades de Microsoft Exchange ProxyShell

Detectan vulnerabilidad crítica RCE en el software antivirus de código abierto ClamAV

Nueva variante V3G4 de la botnet Mirai explota 13 vulnerabilidades para dirigirse a dispositivos Linux e IoT

Hackers crean modos de juego maliciosos de Dota2 para acceder en secreto a los sistemas de los jugadores

OpenSSL corrige múltiples vulnerabilidades con nueva actualización

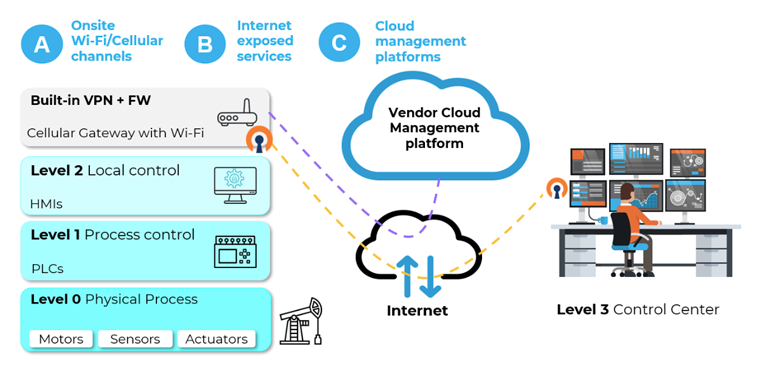

Vulnerabilidades encontradas en dispositivos IIoT ponen en riesgo la infraestructura crítica