Detectan campaña con el kit de explotación RIG que infecta las computadoras de las víctimas con RedLine Stealer

Nueva campaña con el kit de explotación RIG infecta los ordenadores de las víctimas con el malware RedLine Stealer

Nueva campaña con el kit de explotación RIG infecta los ordenadores de las víctimas con el malware RedLine Stealer

Cloudflare informó que detuvo un ataque DDoS masivo con un récord de 15 millones de solicitudes por segundo

El nuevo dueño de Twitter, Elon Musk, quiere que los mensajes directos de la red social estén cifrados de extremo a extremo

Vulnerabilidad en NPM permitió a los hackers distribuir malware como paquetes legítimos

Microsoft descubrió 2 vulnerabilidades críticas de escalada de privilegios en Linux

Nueva sección de seguridad de Google muestra qué datos personales recopilan las aplicaciones de Android

Nueva variante del malware BotenaGo se está dirigiendo a dispositivos DVR con cámaras de seguridad Lilin

Hackers iraníes están explotando una vulnerabilidad RCE en VMware para implementar una backdoor de «impacto central»

Una vulnerabilidad crítica pudo permitir que los hackers utilizaran la plataforma VirusTotal como conducto para la ejecución remota de código

Elon Musk compra Twitter por 44,000 millones de dólares

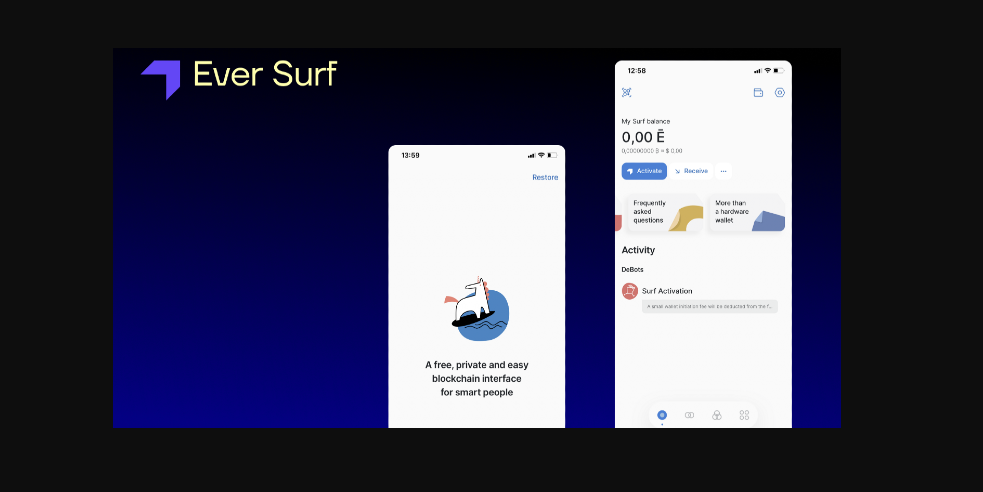

Una vulnerabilidad crítica en billetera EverSurf de Everscale podría permitir a los hackers robar criptomonedas

Hackean a Mercado Libre y obtienen datos personales de 300 mil usuarios