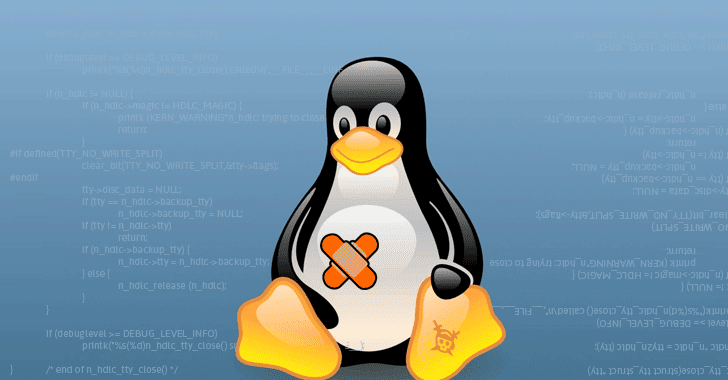

Módulos maliciosos de Go entregan malware de Linux que borra el disco en un sofisticado ataque a la cadena de suministro

Investigadores de ciberseguridad detectaron que algunos módulos maliciosos de Go están entregando malware de Linux que borra el disco duro, en un sofisticado ataque a la cadena de suministro