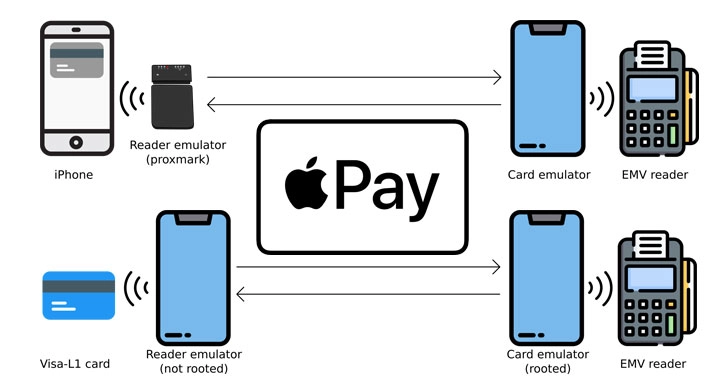

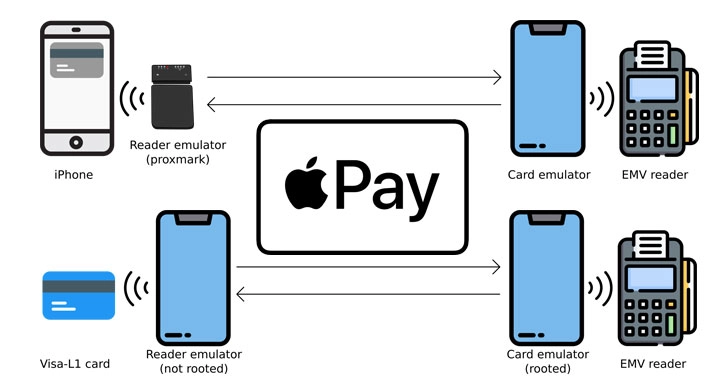

Hackers pueden abusar de Apple Pay para realizar pagos sin contacto con iPhones bloqueados

Hackers pueden abusar de Apple Pay para realizar pagos sin contacto utilizando iPhones robados

Hackers pueden abusar de Apple Pay para realizar pagos sin contacto utilizando iPhones robados

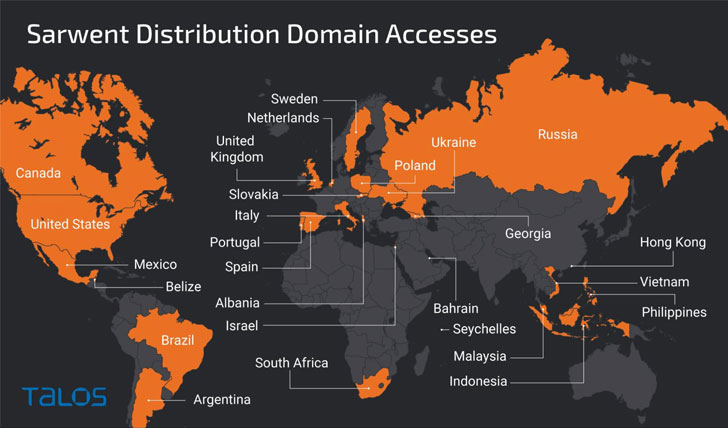

Propagan falso antivirus de Amnistía Internacional para Pegasus que en realidad instala el malware Sarwent

Google lanza actualización para abordar dos nuevas vulnerabilidad ZeroDay explotadas activamente en la naturaleza

Nueva vulnerabilidad en Microsoft Azure AD permite a los hackers utilizar contraseñas de fuerza bruta sin ser detectados

Conoce cómo se puede infectar un móvil con virus y qué puedes hacer para eliminarlo

Se está distribuyendo una nueva versión del malware Jupyter a través de instaladores MSI

Google lanza parche urgente para vulnerabilidad ZeroDay en Chrome

Nuevo grupo de hackers APT está espiando hoteles y gobiernos en todo el mundo

Conoce la importancia de contar con una página web y un buen logotipo para tu empresa

Tipos de maquinaria CNC para fabricar estructuras y mobiliario

Las nuevas vulnerabilidades de BrakTooth ponen en riesgo a millones de dispositivos Bluetooth

Vulnerabilidad grave en la herramienta de filtro de imagen en WhatsApp pudo permitir a los hackers robar información sensible