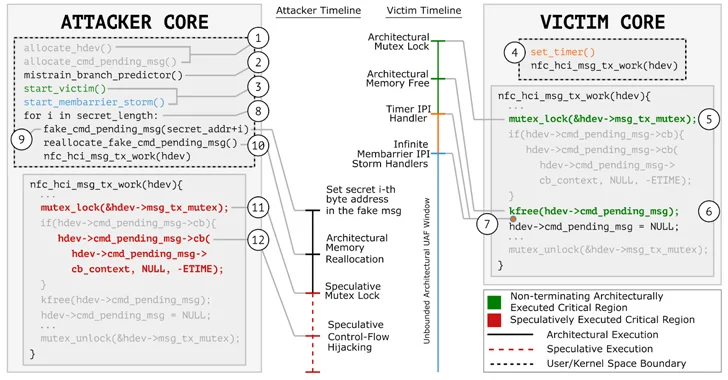

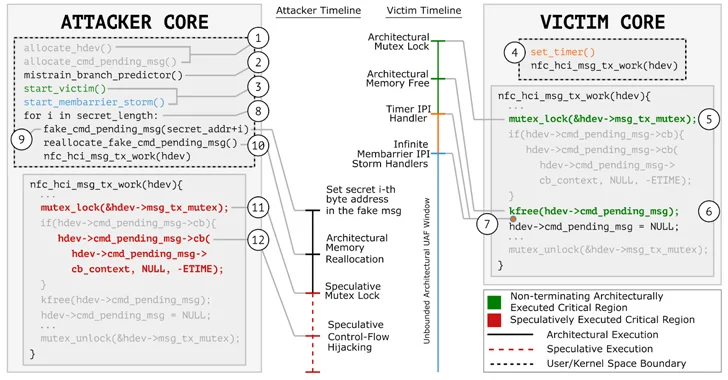

GhostRace: Nueva vulnerabilidad de fuga de datos afecta a las CPU modernas

GhostRace es una nueva vulnerabilidad de fuga de datos que afecta a las CPU modernas

GhostRace es una nueva vulnerabilidad de fuga de datos que afecta a las CPU modernas

Investigadores destacan la susceptibilidad de la IA Gemini de Google a las amenazas LLM

La vida cotidiana y nuestro mundo globalizado han hecho que cada vez necesitemos comunicarnos de diversas formas. Incluso el fenómeno de la emigración ha llevado a miles de personas a tener que aprender diferentes lenguas, lo que a menudo puede resultar desalentador. Por eso, dominar varios idiomas se ha convertido en una preferencia personal.

Alertan sobre paquetes PyPI que son capaces de robar las frases mnemotécnicas de billeteras de criptomonedas

Después de 20 años online Taringa anuncia el cierre definitivo del sitio web

Hackers de BianLian están explotando las vulnerabilidades de JetBrains TeamCity en ataques de ransomware

Las herramientas de parafraseo han revolucionado la forma de renovar un escrito antiguo. Ahorrar mucho tiempo a los usuarios, evitar bloqueos mentales, mejorar la eficacia en el trabajo y asistencia profesional 24 horas al día, 7 días a la semana son algunas de sus principales ventajas.

Meta detalla la interoperabilidad de WhatsApp y Messenger para el cumplimiento de las regulaciones DMA de la Unión Europea

Conoce cómo se pueden prevenir los delitos informáticos y en qué consiste una investigación forense digital para conseguir información valiosa después de un ataque cibernético

Conoce los beneficios de la fotografía aérea con drones para cualquier motivo, ya sea recuerdo especial o trabajo

Un ex ingeniero de Google fue arrestado por compartir secretos de IA a China

Sitios de WordPress hackeados están abusando de los navegadores de los visitantes para realizar ataques distribuidos de fuerza bruta