GitLab lanza parche para vulnerabilidades críticas, se recomienda actualizar lo más pronto posible

GitLab lanza parche para corregir vulnerabilidades críticas, se recomienda actualizar lo más pronto posible

GitLab lanza parche para corregir vulnerabilidades críticas, se recomienda actualizar lo más pronto posible

Hackers de estado-nación están usando vulnerabilidades ZeroDay de Ivanti VPN implementando 5 familias de malware

Un nuevo exploit PoC para la vulnerabilidad de Apache OfBiz representa un riesgo para los sistemas ERP

SpectralBlur es una nueva backdoor para macOS que se atribuye a hackers norcoreanos

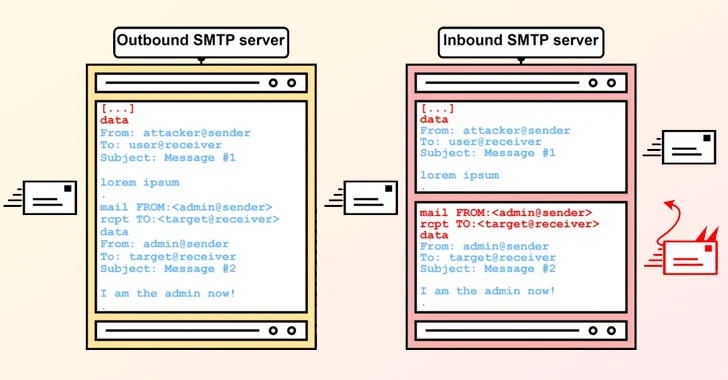

Nueva vulnerabilidad de SMTP permite a los hackers eludir la seguridad y falsificar los emails

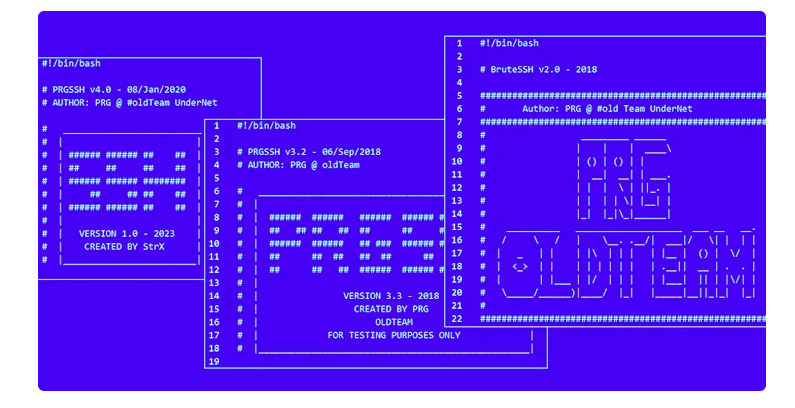

La nueva vulnerabilidad Terrapin podría permitir a los hackers degradar la seguridad del protocolo SSH

Microsoft anunció que desactivó el protocolo de instalación de aplicaciones MSIX que es utilizado ampliamente por hackers en ataques de malware

Conoce qué son las pruebas de penetración y cómo pueden ayudar a proteger los sistemas de los hackers

Google Cloud resolvió una vulnerabilidad de escalada de privilegios que afecta al servicio de Kubernetes

Vulnerabilidad ZeroDay en el sistema ERP de Apache OfBiz expone a las empresas a ataques cibernéticos

Servidores SSH Linux mal configurados están bajo ataque cibernético para minería de criptomonedas

Hackers chinos están explotando el nuevo ZeroDay en los dispositivos ESG de Barracuda