La nueva vulnerabilidad FortiNAC de Fortinet expone redes a ataques de ejecución de código

La vulnerabilidad FortiNAC de Fortinet expone redes a ataques de ejecución de código

La vulnerabilidad FortiNAC de Fortinet expone redes a ataques de ejecución de código

Detectan vulnerabilidad crítica en un plugin para WooCommerce de WordPress utilizada por 30,000 sitios web

ASUS lanzó parches para corregir vulnerabilidades críticas que afectan a múltiples modelos de routers

Zyxel lanzó actualizaciones urgentes para corregir una vulnerabilidad crítica en dispositivos NAS

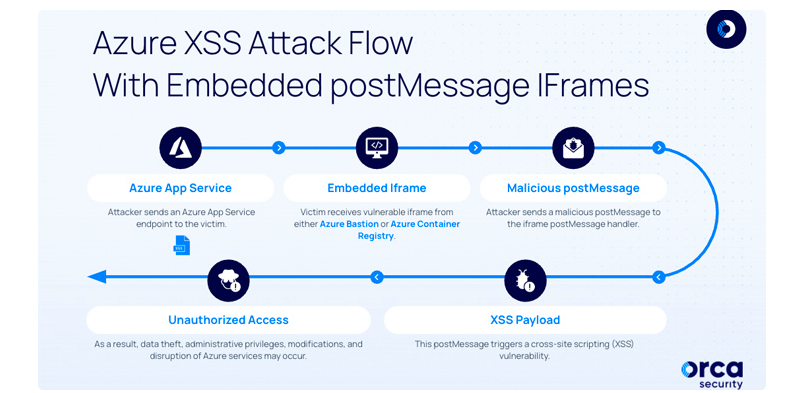

Revelan vulnerabilidades críticas en Microsoft Azure Bastion y Container Registry

Hackers están explotando vulnerabilidad Zero Day en VMware para sistemas Windows y Linux

Las redes sociales han revolucionado la forma en que interactuamos y nos comunicamos con los demás.

Hackers están apuntando a instancias de Apache NiFi para minar criptomonedas

Hackers ganan recompensa por informar vulnerabilidades en los altavoces Sonos One

Una vulnerabilidad grave en el servicio Cloud SQL de Google expuso datos confidenciales

Zyxel lanza parches de seguridad críticos para firewall y productos VPN

Apple lanzó actualizaciones de emergencia para 3 vulnerabilidades ZeroDay en WebKit que están siendo explotadas activamente